Le lecteur sera présenté au Salon du livre de Paris. Quelle serait la date de disponibilité du Readius dans le monde ? En Europe plus particulièrement ?

Thomas van der Zijden : Le Readius sera lancé plus tard cette année, tout d'abord en Europe, puis en élargissant les zones de diffusion. Pour le moment, les dates de lancement ne sont pas définies. Nous communiquerons sur ce point plus tard.

ActuaLitté : Peut-on avoir une fourchette de tarifs ?

Thomas Van der Zijden : Notre produit présente une technologie nouvelle et unique : en raison de cette mobilité accrue et étant le seul lecteur de poche qui existe, Readius jouera sur cette unicité, et moins sur son prix. Il représente un produit exclusif.

(NdR : En clair, on peut s'attendre à ce qu'il ne soit pas vraiment donné...)

« Le Readius sera lancé plus tard cette année,

tout d'abord en Europe »

ActuaLitté : Comment serait présentée l'offre Readius ? Des partenaires sur les journaux, les magazines, les livres ?

Thomas Van der Zijden : Le contenu sera essentiel quel que soit le lecteur et le Readius n'échappe pas à cette règle. Nous sommes donc en discussion avec différents secteurs dans les pays où nous souhaitons nous implanter, pour une collaboration active.

En termes de canaux de distribution, il n'existe pas une solution. Nous sommes sur ce point en discussion avec des opérateurs et des canaux variés pour nous diffuser.

ActuaLitté : Envisageriez-vous un partenariat avec un opérateur téléphonique français ?

Thomas Van der Zijden : Non pas un seul, mais plusieurs.

(NdR : En aparté, Thomas nous explique qu'il aimerait bien nous donner les noms, mais qu'il serait ensuite obligé de nous tuer. On lui propose de garder l'information pour lui.)

« Le contenu sera essentiel quel que soit le lecteur et

le Readius n'échappe pas à cette règle. »

ActuaLitté : Après le rachat par Barnes & Noble de Fictionwise, quelle est la vision du futur pour Polymer Vision ? Un accord avec des libraires pour contrer Amazon ?

Thomas Van der Zijden : Excellente question (NdR : Merci, vieux...). L'achat effectué par Barnes & Noble montre combien le marché est devenu important. En effet, Amazon menace les canaux de distribution habituels du livre, mais Amazon a également prouvé qu'il existe une attente réelle en matière de lecture numérique.

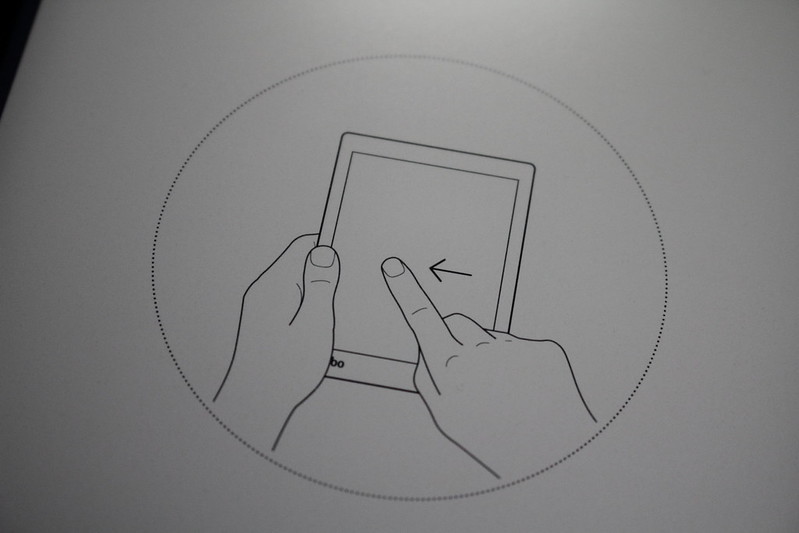

À notre avis, le secteur restera un marché de niche tant que le matériel ne sera pas adapté pour la téléphonie mobile, et proposant un outil de poche et connecté en permanence. De ce point de vue, le Reaidus offre à la fois la technologie nécessaire et l'ouverture d'un marché vers la téléphonie.

Dans quelques années, on peut s'attendre à ce que les smartphones proposent des modèles d'écran 7 à 9 pouces enroulables. Cela donnera un coup de pouce essentiel au marché de la lecture numérique et créera une opportunité fantastique pour les éditeurs et les opérateurs téléphoniques. Polymer travaille dans ce sens en tout cas.