Cyber Monday Amazon

Extraits

Littérature française

Roza the amazon. Roza l'amazone

11/2022

Policiers

Cyber China

05/2012

Romans d'espionnage

Cyber Games

02/2021

Sciences politiques

Attention : Cyber ! Vers le combat cyber-électronique

01/2014

Sciences politiques

Cyber et drones

09/2018

Lecture 6-9 ans

Eddie, cyber-chien

10/2019

Manga

Bloody Monday Tome 1

09/2010

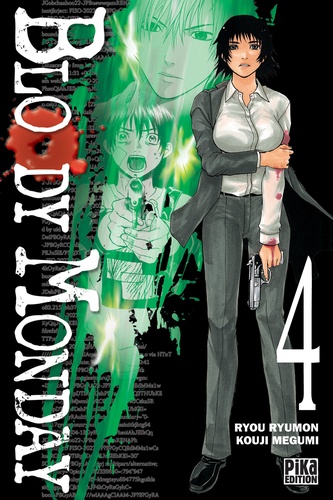

Manga

Bloody Monday Tome 4

03/2011

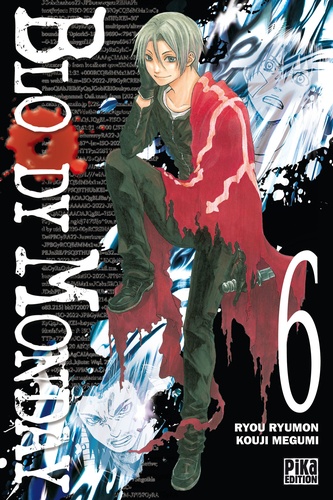

Manga

Bloody Monday Tome 6

06/2011

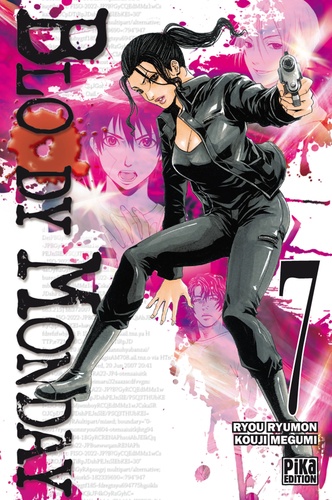

Manga

Bloody Monday Tome 7

09/2011

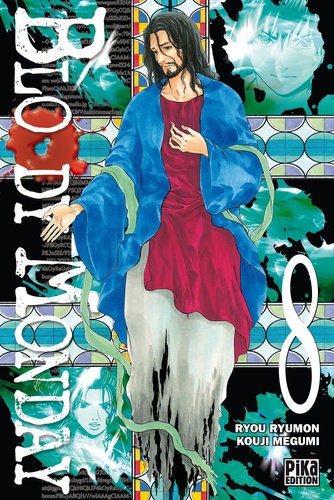

Manga

Bloody Monday Tome 8

11/2011

Manga

Bloody monday Tome 9

01/2012

Manga

Bloody Monday Tome 10

03/2012

Manga

Bloody Monday Tome 2

11/2010

Manga

Bloody Monday Tome 3

01/2011

Manga

Bloody Monday Tome 11

05/2012

Manga

Bloody monday Tome 5

05/2011

Rock

New Order. Blue Monday

03/2023

Beaux arts

Hyber

03/2009

Littérature française (poches)

Amazone

06/2006

Sécurité

Lexique cyber - Édition 2022

02/2022

Sciences politiques

Cyber. Le guerre permanente

11/2018

Autres collections (9 à 12 ans

Ma super cyber maman

01/2022

Internet

Osint guide du cyber renseignement. Guide et methodologie du cyber renseignement

09/2023

Actualité et médias

Le monde selon Amazon

01/2021

Seinen/Homme

Kamen Rider Amazon Intégrale

06/2022

Informatique

Tactique cyber. Le combat numérique

01/2019

Philosophie et sociologie de l

Cyber-révolution et Révolution sociale

04/2022

Lettres classiques

Un cyber bonheur d'enfer

04/2024

Littérature française (poches)

L'amazone

04/1966